Брандмауэр отключен или неправильно настроен что делать

Сегодня мы разберемся почему большинство пользователей задаются вопросом – как отключить брандмауэр в Windows 10. Дело в том, что еще со времен Windows XP разработчики начали устанавливать сетевой экран (брандмауэр или фаервол) на все свои системы. Основной ролью данной программы выступает защита от проникновений на ПК извне. И ПО от Майрософт неплохо справлялось со своей задачей. Но были и недостатки, брандмауэр ограничивает свободу пользователей и порой запрещает совершенно безобидные объекты и сайты. Бывает, что ваш любимый мессенджер вдруг получает запрет на доступ в сеть, или онлайн-игра оказывается отрезанной от внешнего мира, перестает работать синхронизация с облаком и т. д.

И тут нам приходит в голову мысль – нужна ли такая защита или лучше отключить ее и прибегнуть к услугам более функционального и надежного стороннего ПО, которое в буквальном смысле слова не будет мешать нам жить. В этой статье мы как раз и поговорим как можно деактивировать брандмауэр в Windows 10 всеми возможными способами. Но перед тем как мы приступим, хотелось бы поставить вас в известность что без штатного фаервола Windows не сможет работать XBOX Live, так что, если вы им пользуетесь и программа нужна, придется смириться с Windows-брандмауэром и оставить все на своих местах.

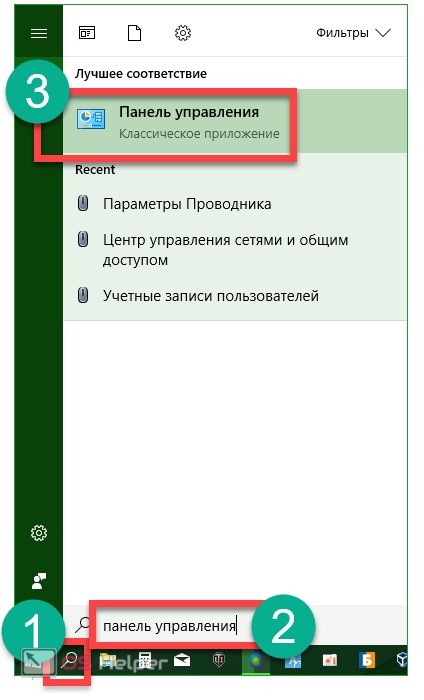

Местоположение фаервола не изменилось, он находится там, где и был в прошлых версиях Windows — в панели управления. Для того чтобы открыть программу делаем следующее:

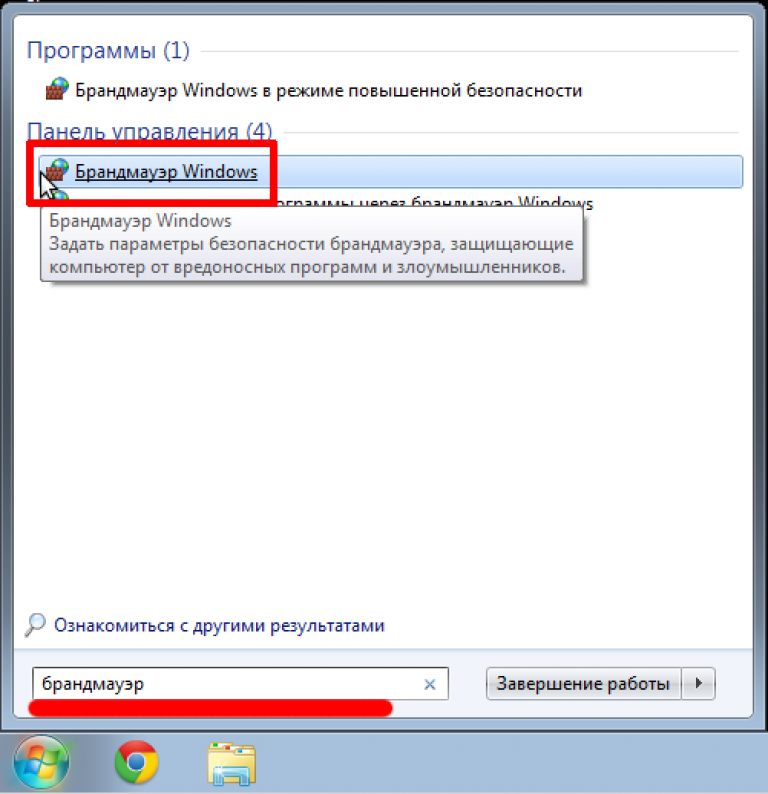

- Запускаем панель управления, открыв ее через поиск системы (маленький значок лупы в левой части панели задач). Вводим фразу в поисковое поле и кликаем по полученному результату.

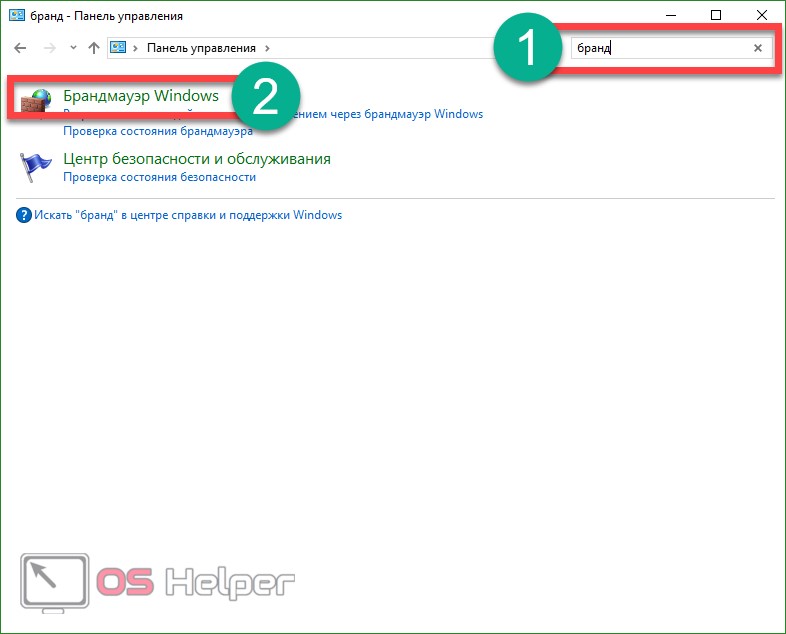

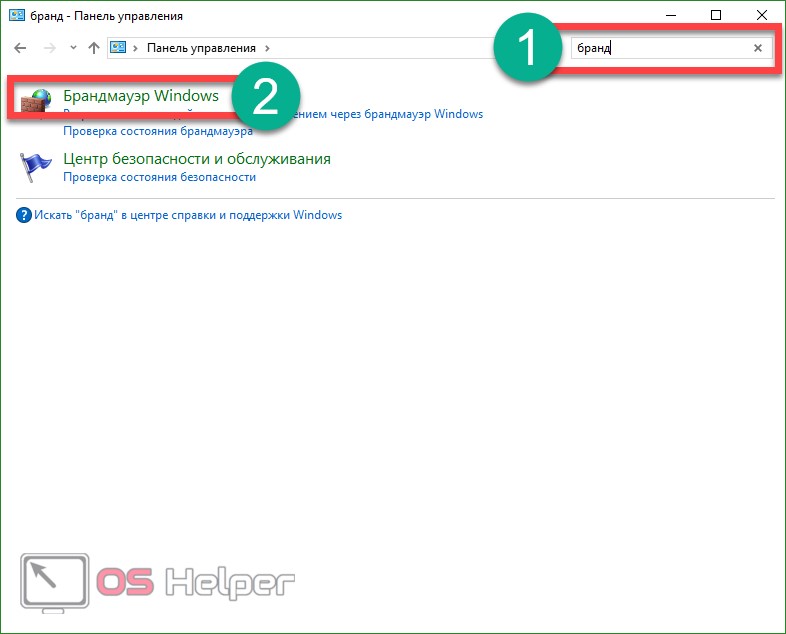

- В открывшемся окне вводим слово «брандмауэр» в поисковую ячейку и кликаем по обозначенному на скриншоте результату.

Это и есть наш системный фаервол, отсюда производится его настройка.

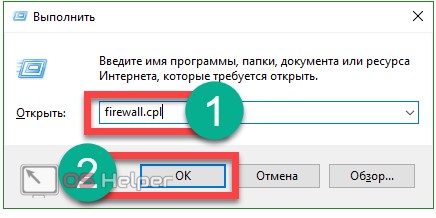

Существует еще один способ открытия брандмауэра:

- Откройте утилиту «Выполнить», для этого одновременно нажимаем две клавиши Win+R и в возникнувшем окошке вводим команду firewall.cpl.

После нажатия кнопки «ОК» программа откроется.

Как включить брандмауэр Windows 10

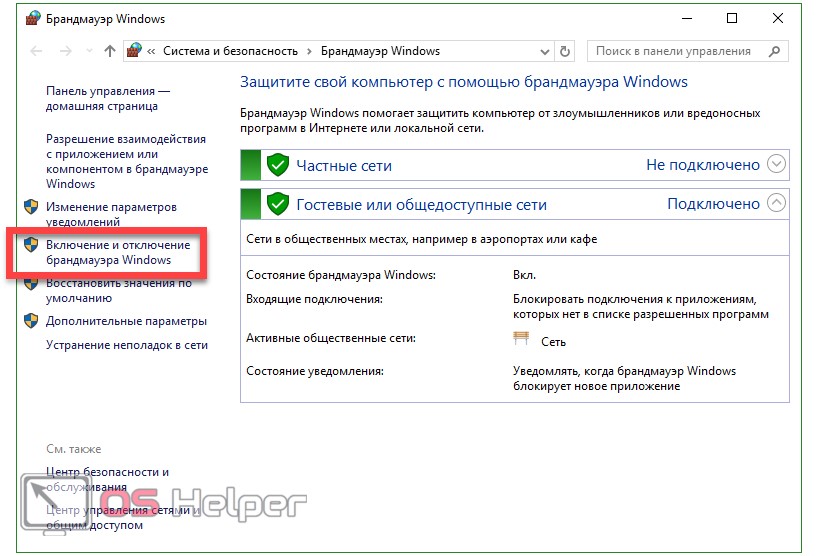

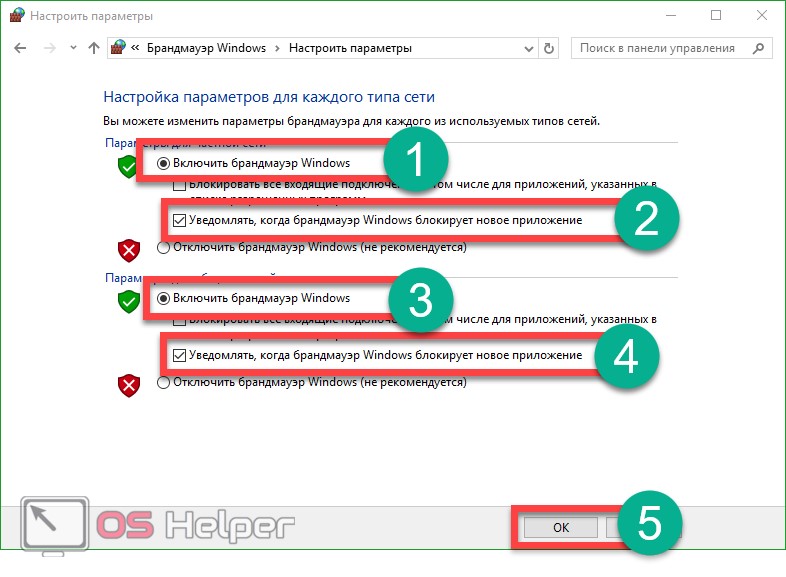

По умолчанию системный фаервол должен быть включенным, однако, если по каким-либо причинам это не так, нужно включить программу. Для этого следуйте нашей подробной инструкции.

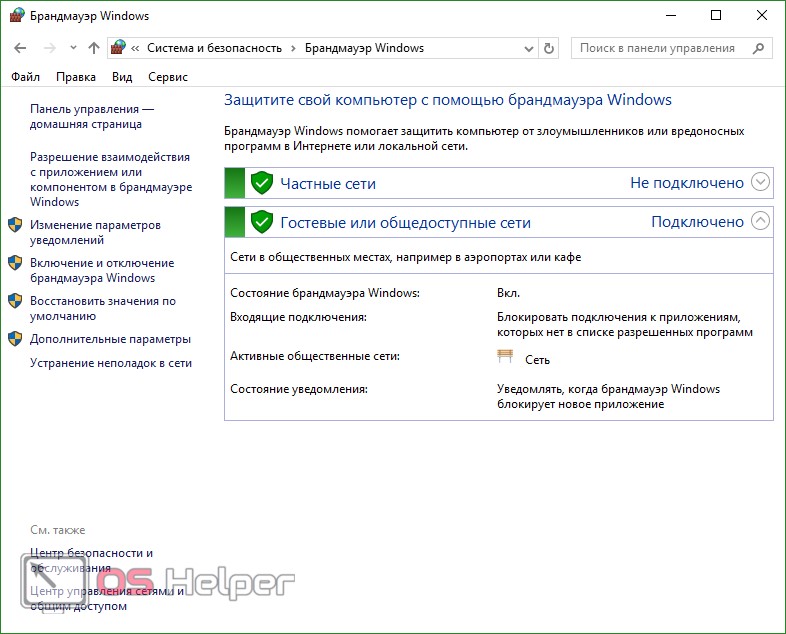

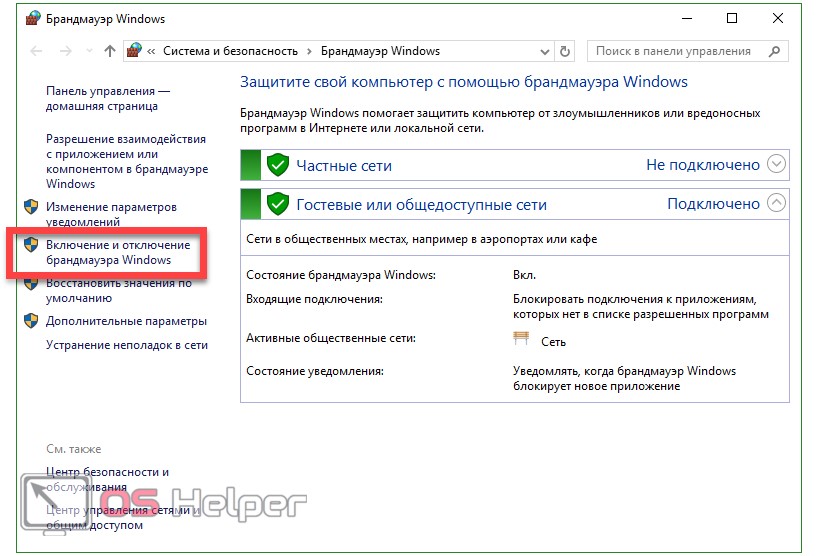

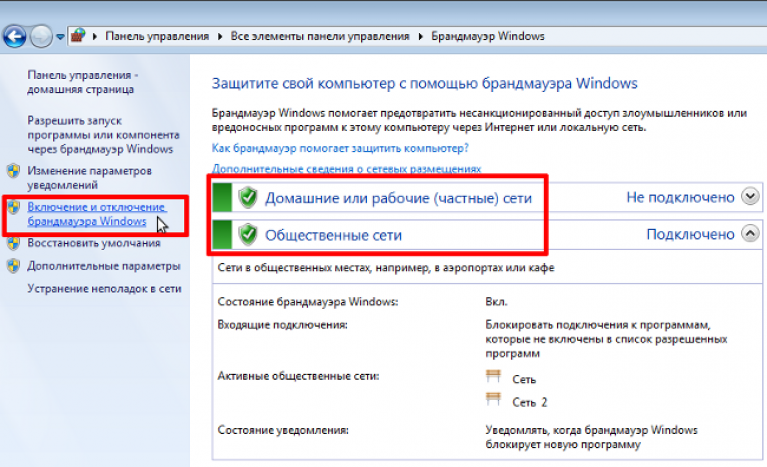

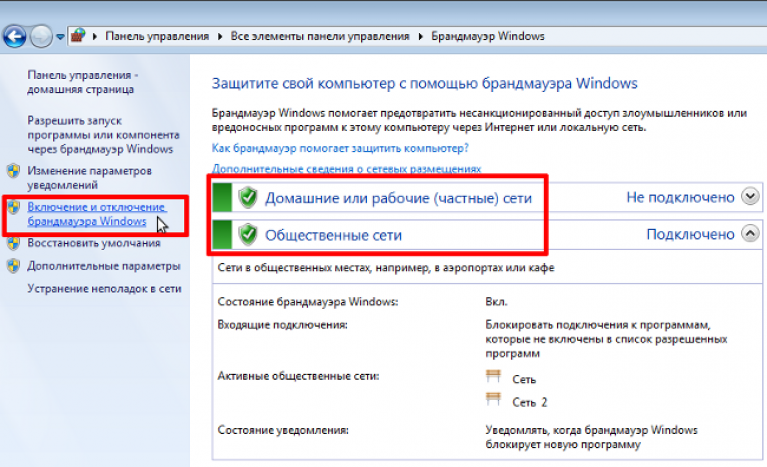

- Открываем приложение способом, описанным выше и переходим в раздел, обозначенный на скриншоте.

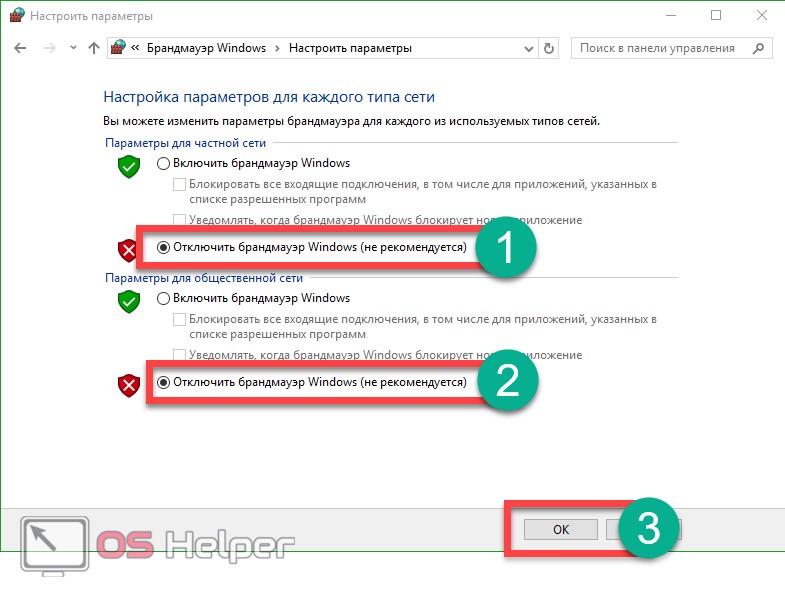

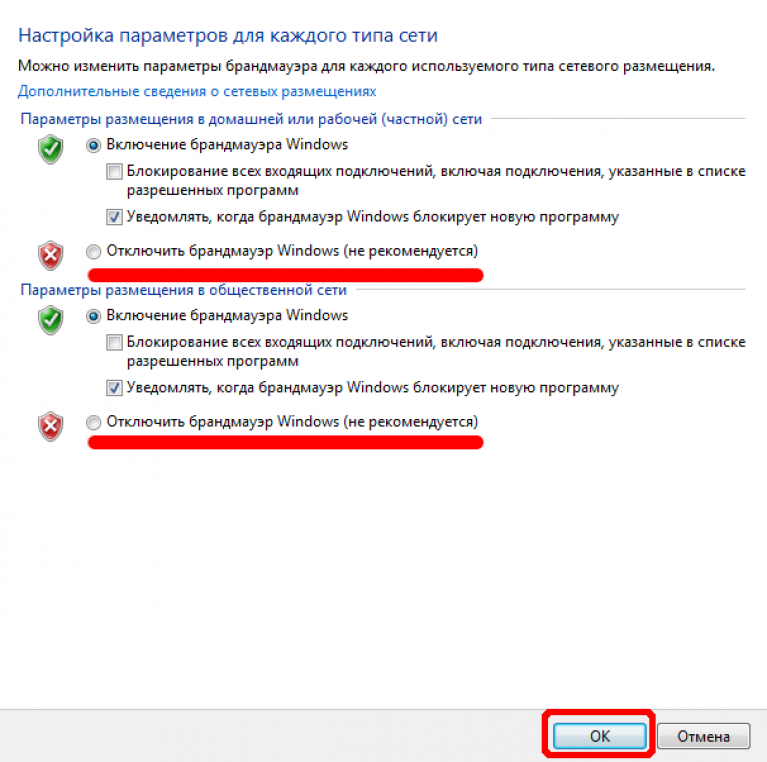

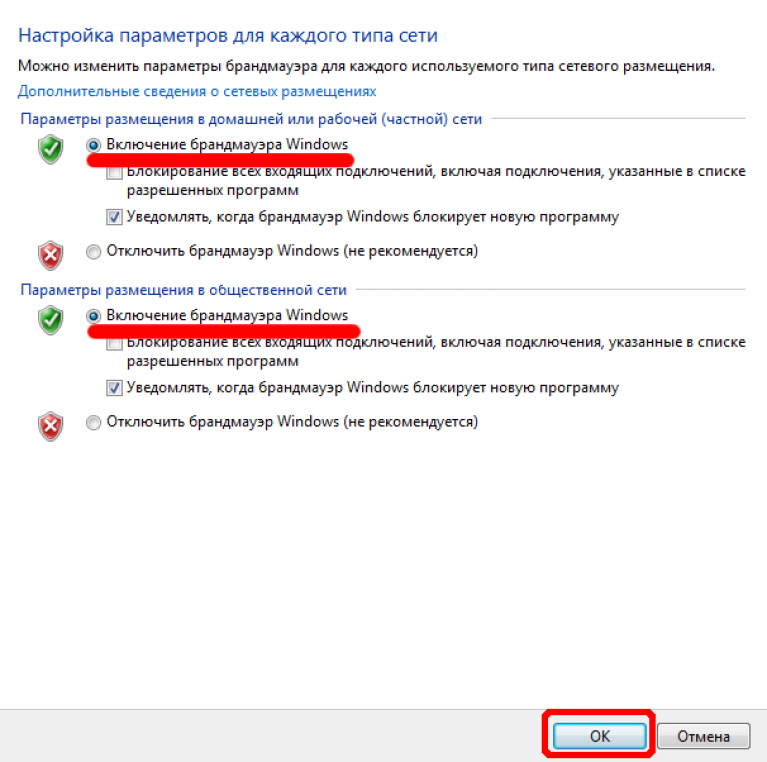

- В данном разделе настройки фаервола разделены на две категории: для частной сети и для общественной. Соответственно, чтобы включить защиту для каждой из них, переместите флажок триггера в положение включения. Для того чтобы вам приходили уведомления безопасности, предварительно поставьте флажки на пункты, обозначенных на скриншоте.

Настройки брандмауэра Windows 10

Вся соль работы Windows-фаервола чаще всего заключается в его неправильной настройке. Опытные пользователи редко оставляют конфигурацию по умолчанию. Давайте разбираться с вопросом подробнее.

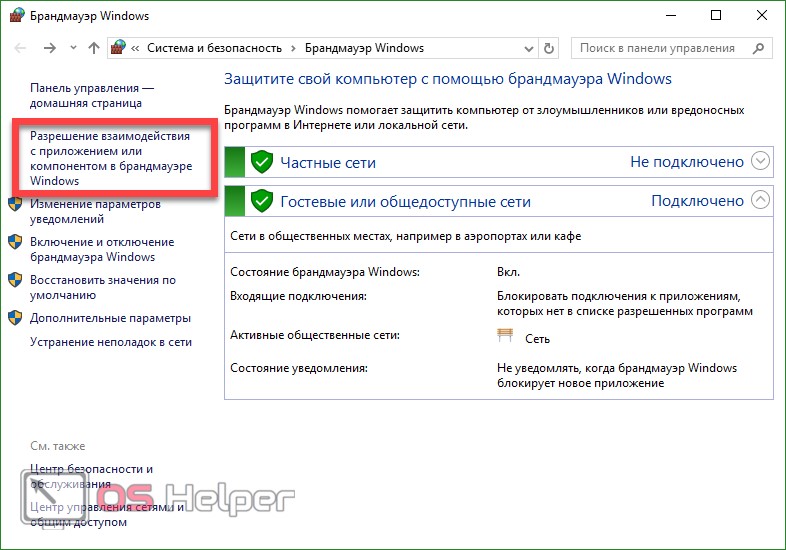

Как добавить исключение в брандмауэр Windows 10

Если фаервол заблокировал одно из нужных приложений или игру, его необязательно отключать, можно просто заставить «доверять» нашей программе. Если кончено вы уверены в ее безопасности. Рассмотрим, как правильно добавить игру или другой софт в исключения брандмауэра Windows 10.

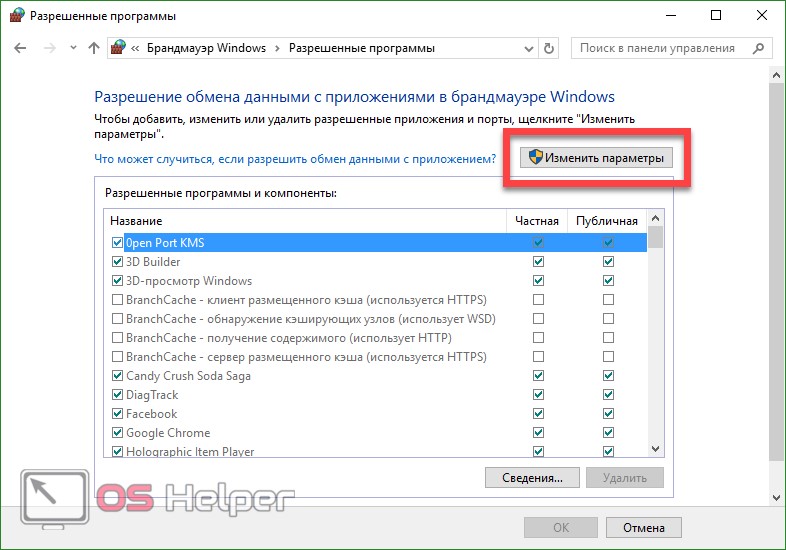

- Снова открываем наш фаервол в панели управления и переходим в раздел, который мы выделили на скриншоте красной рамкой.

- Кликаем по кнопке «Изменить» параметры (если она не активна проверьте включен ли брандмауэр, закройте панель управления, перезагрузите компьютер и еще раз попробуйте повторить операцию).

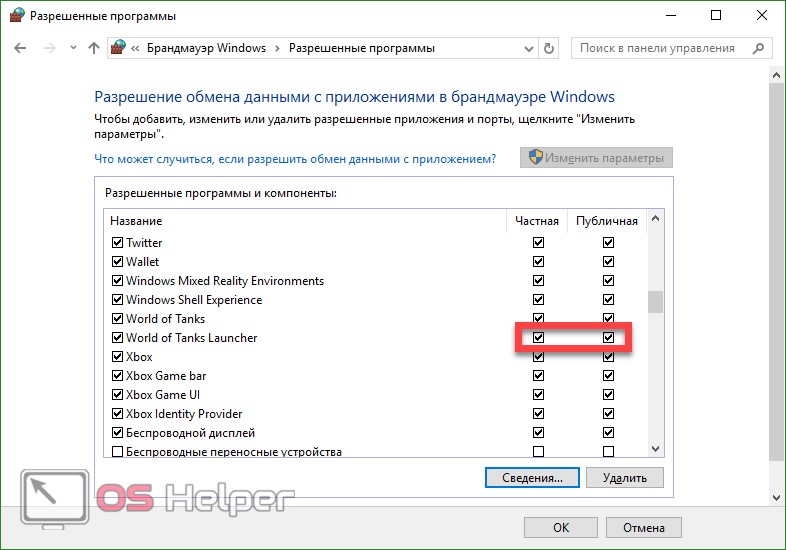

- Активируется список всех программ, которые есть на вашем ПК, для того чтобы разрешить одной или нескольким из них доступ, установите флажки напротив нужных пунктов.

Открытие портов

По умолчанию брандмауэр блокирует все порты, которые считаются неосновными. Но что делать если вы, например, хотите организовать подключение FTP-сервера, для работы которого нужны порты 20 и 21? Нужно просто открыть их. Рассмотрим, как это делается через брандмауэр, запущенный в режиме повышенной безопасности.

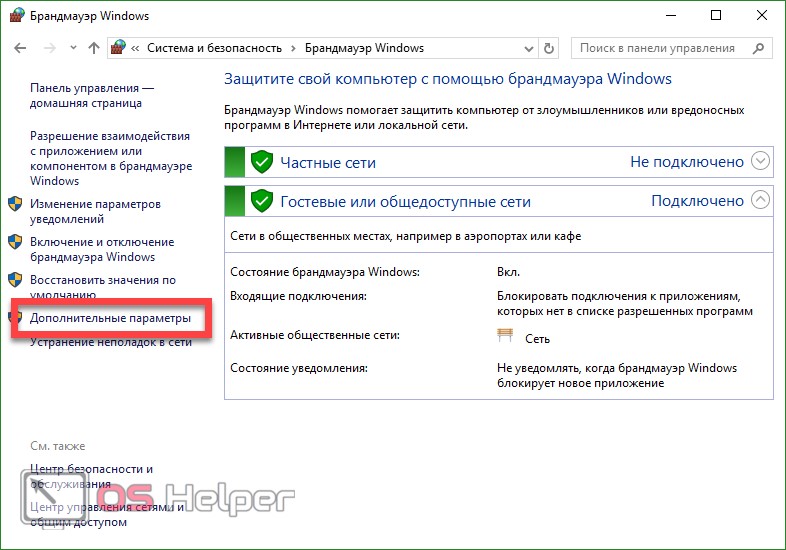

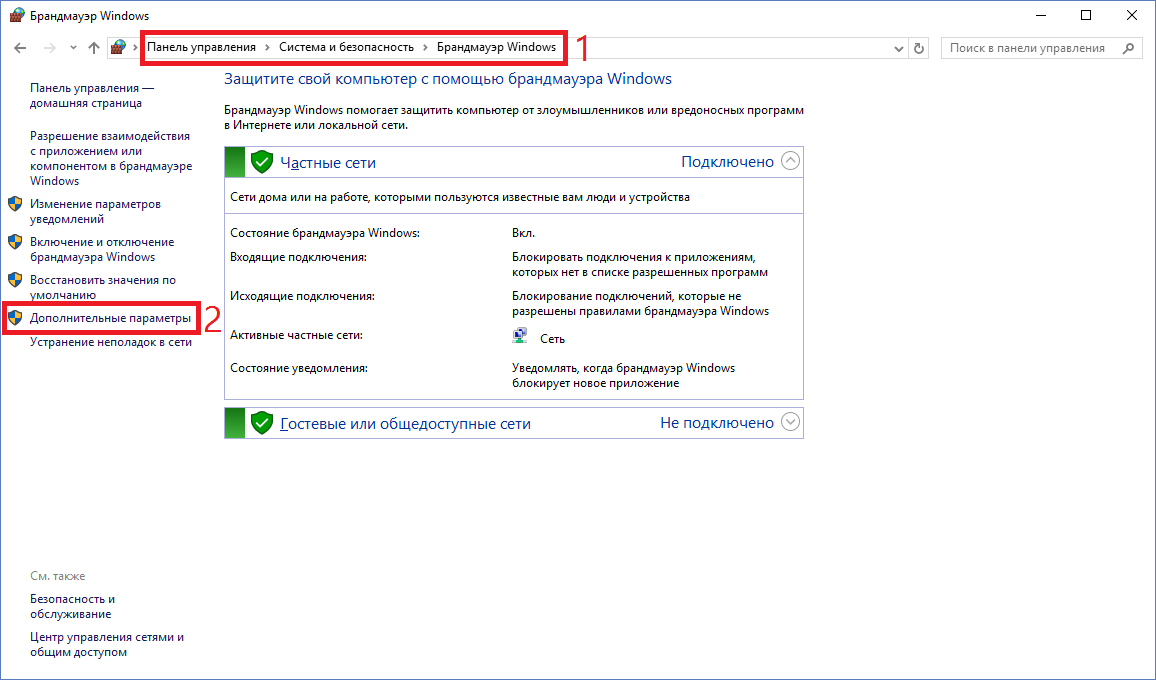

- В очередной раз переходим в брандмауэр, открыв панель управления и выбираем раздел «Дополнительные параметры».

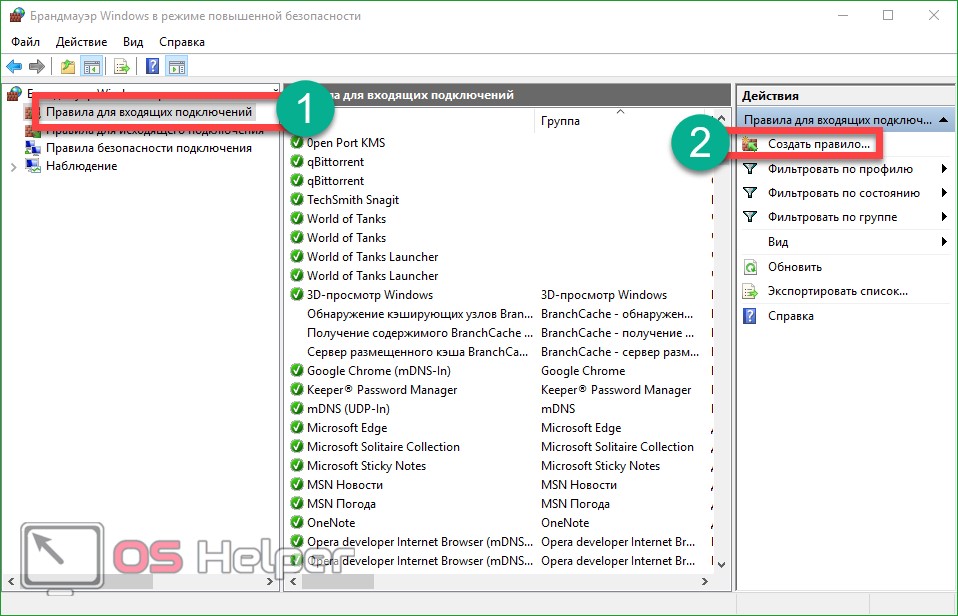

- Выбираем обведенный красной линией пункт в левой половине открывшегося окна, а в правой жмем «Создать правило».

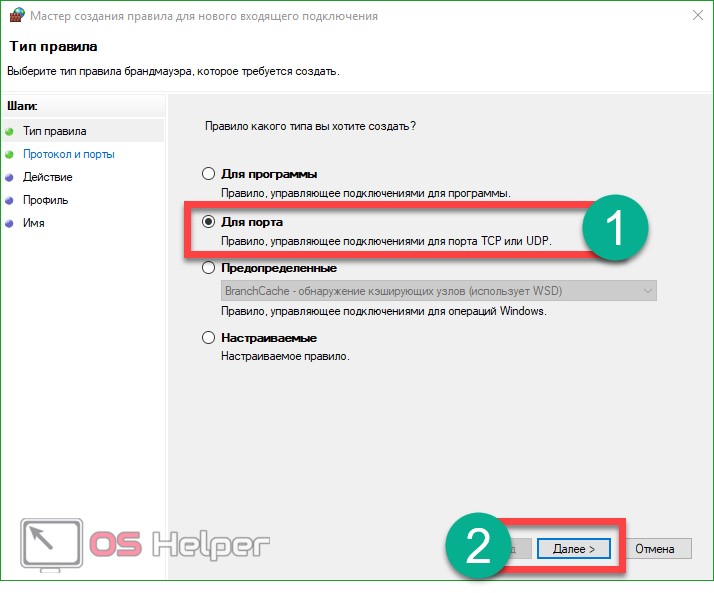

- В новом окне выбираем пункт «Для порта» и кликаем по клавише «Далее».

Важно! Если вы хотите открыть доступ сразу ко всем портам, нужно выбрать запись «Для программы».

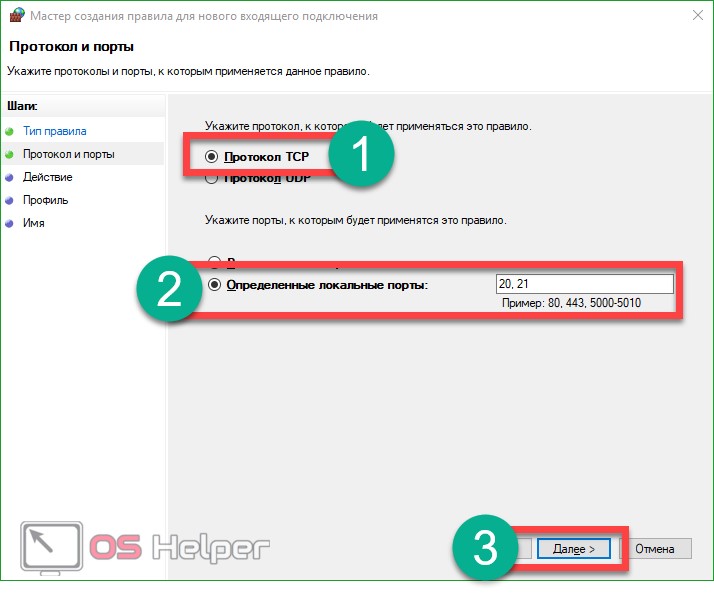

- Указываем протокол, который мы будем использовать: TCP или UDP и перечисляем нужные нам порты. По завершении жмем «Далее»

Важно! Не нужно открывать все локальные порты, в таком случае вы станете легкой добычей для злоумышленников.

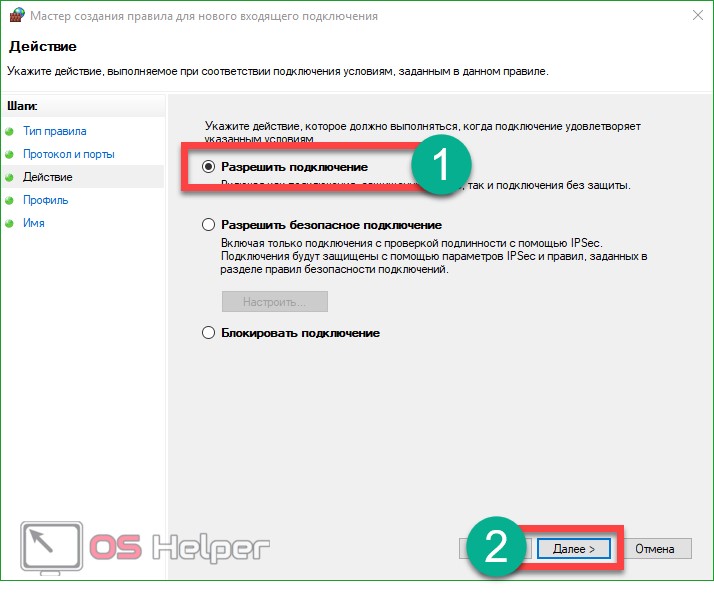

- Устанавливаем переключатель в положение «Разрешить подключение» и клацаем по «Далее».

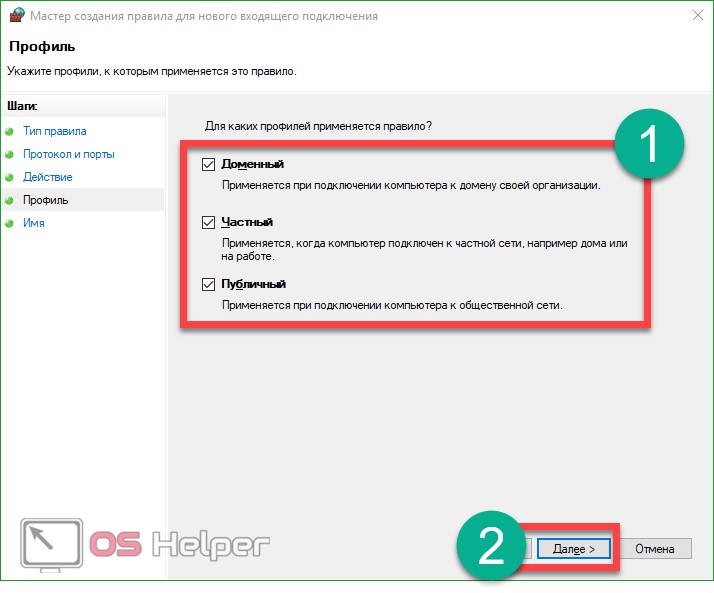

- Указываем профили, к которым будет назначено созданное нами разрешение открытия портов и снова жмем «Далее».

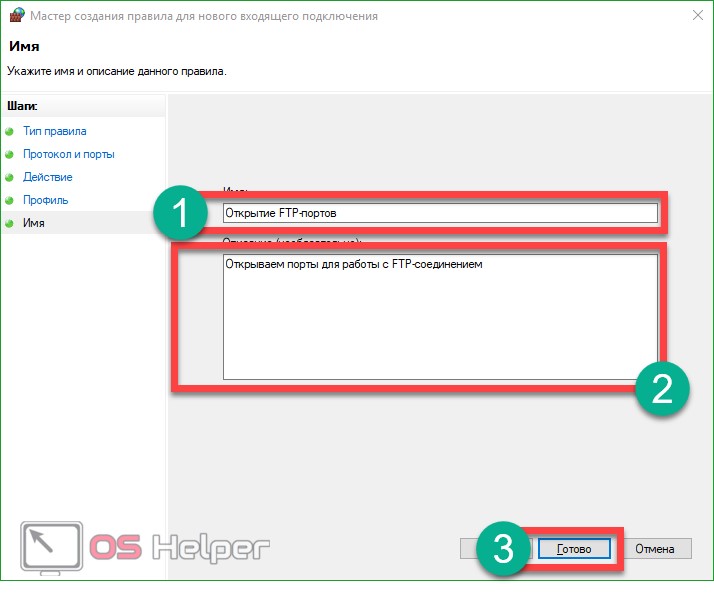

- Вводим название и описание для созданного нами правила и жмем кнопку «Готово».

В итоге наше правило создано и нужные порты готовы к работе.

Как правильно отключить фаервол Windows 10

Отключить брандмауэр можно, но при этом вы сильно рискуете, мы не рекомендуем оставлять компьютер без защиты. Но если все же приложение блокирует нужную вам программу, а добавление ее в исключения не помогает, можно деактивировать штатный фаервол.

К слову, он отключится самостоятельно если мы установили стороннее защитное ПО. Итак, приступаем к отключению брандмауэра. Нами будет представлено несколько разных способов, какой из них выбрать – дело ваших личных предпочтений.

Как выключить брандмауэр Windows 10 в панели управления

- Идем в панель управления и в поисковой строчке прописываем слово «Брандмауэр». Кликаем по нужному элементу в поисковой выдаче.

- Выбираем пункт, обозначенный на картинке красной рамкой.

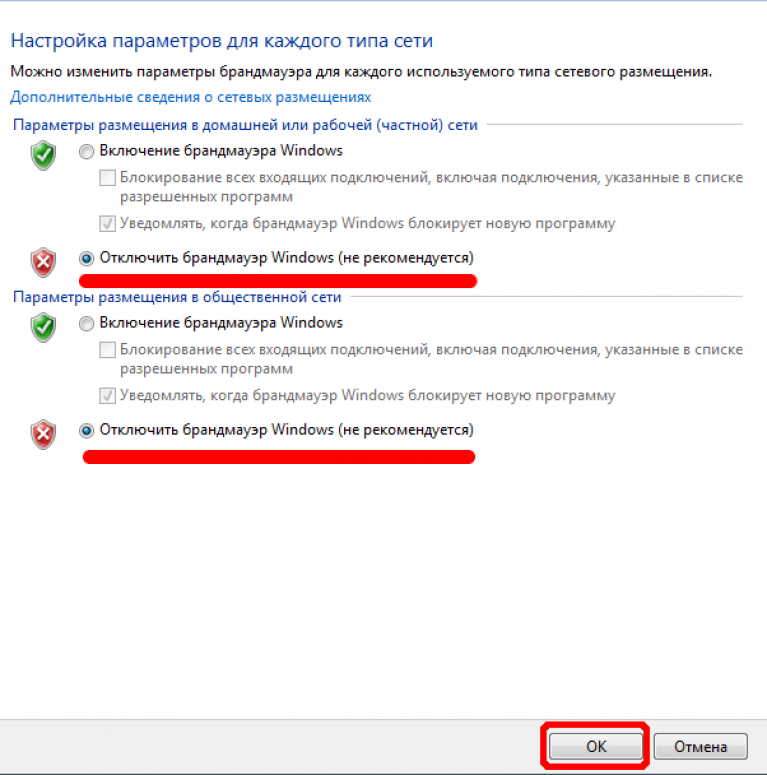

- Устанавливаем триггеры в положение «Отключить». В конце жмем «ОК».

В результате Windows-брандмауэр будет отключен. Тут же можно отключить уведомления брандмауэра.

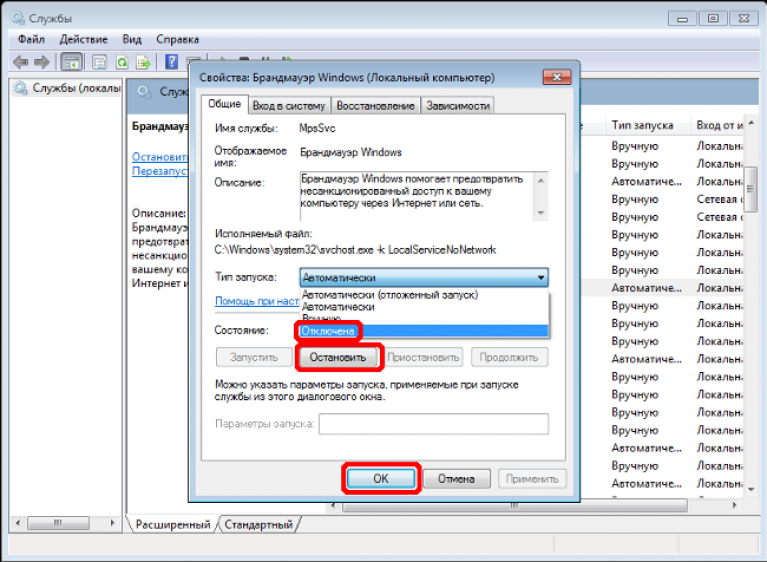

Останавливаем службу

Если по каким-то причинам первый способ не сработал или фаервол через время включается самостоятельно, можно отключить его фоновую службу. Для этого делаем такие шаги:

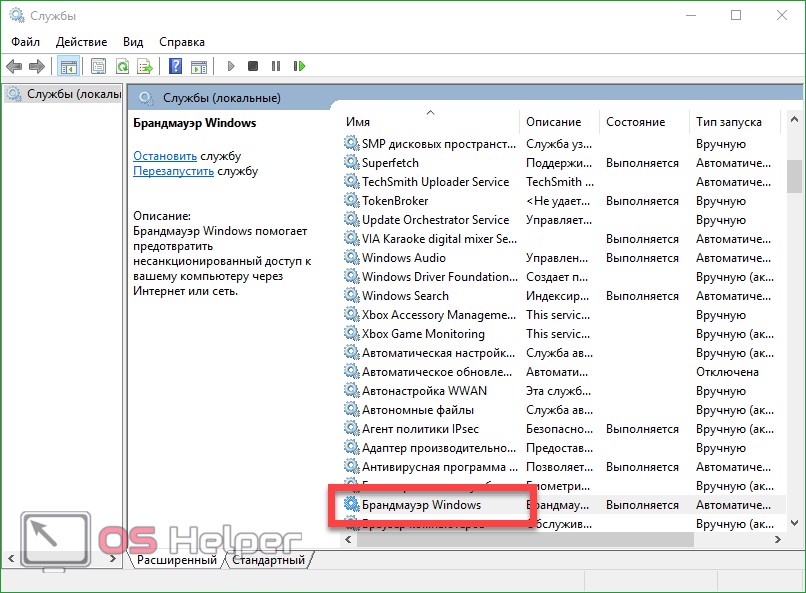

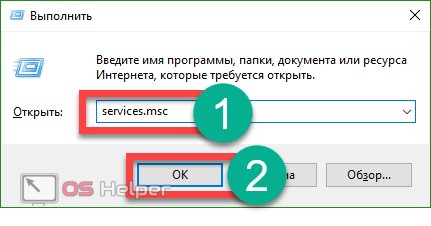

- Открываем при помощи клавиш Win+R утилиту «Выполнить», вводим в него оператор services.msc, и жмем «ОК».

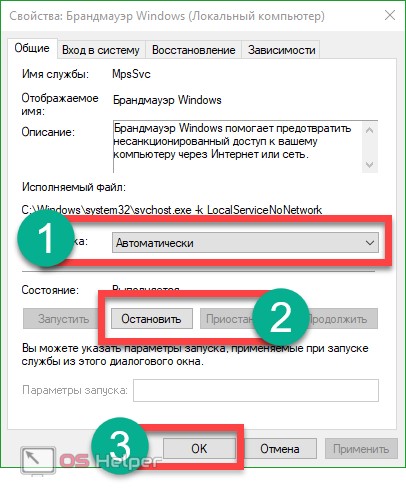

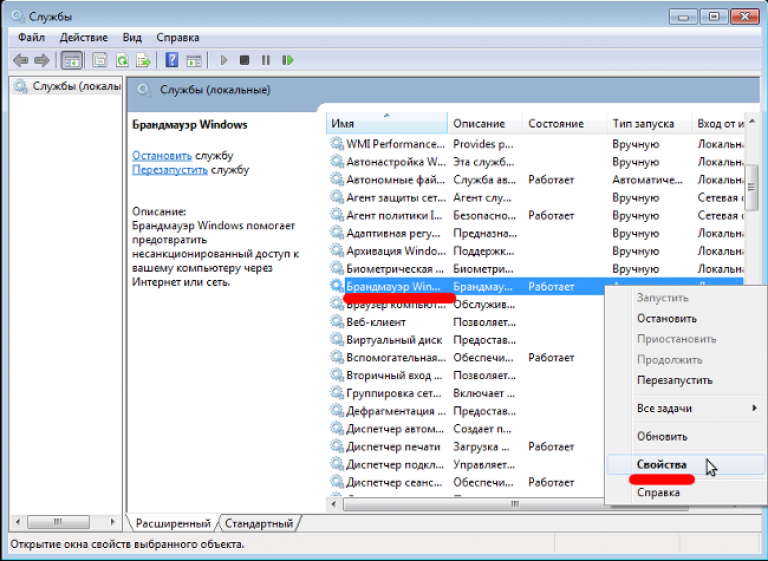

- Находим нужную нам службу и делаем на ее имени даблклик левой клавишей мыши.

- Из выпадающего списка выбираем вид запуска «Отключена», жмем «Остановить» и «ОК».

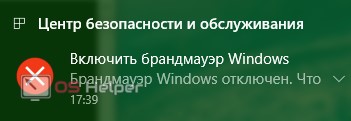

Теперь наш брандмауэр перестанет работать, мы увидим соответствующее уведомление.

Деактивация фаерволла через реестр

Отключить брандмауэр можно и через редактор реестра, для этого делаем следующее:

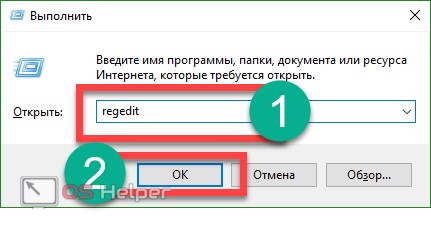

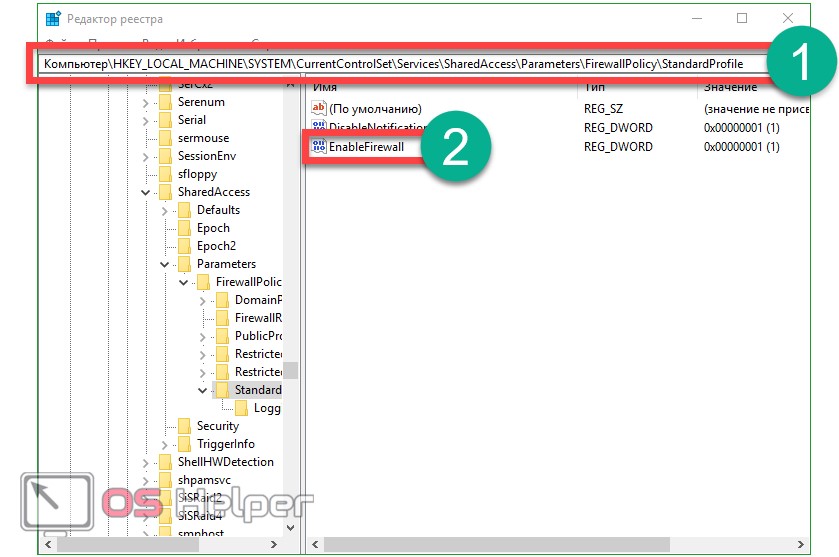

- Запускаем штатный редактор реестра Windows при помощи утилиты «Выполнить». Для этого жмем кнопки Win+R и вводим в окошко команду regedit, а затем жмем «ОК».

- В открывшемся окне, а точнее, левой его части переходим по обозначенному на скриншоте пути. В правой половине программы делаем двойной клик по ключу EnableFifewall.

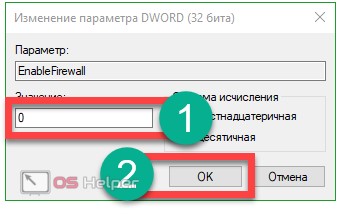

- В открывшемся окошке устанавливаем значение «0» и жмем «ОК».

Для того чтобы наши настройки начали действовать необходимо перезагрузить компьютер.

Удаление службы фаервола

Если ни один из вариантов не помогает, а вы уверены, что причиной блокировки нужной программы все же является фаервол Windows 10, нам ничего не остается, как полностью отключить брандмауэр Wndows 10. Процесс удаления программы состоит из трех этапов, начинаем:

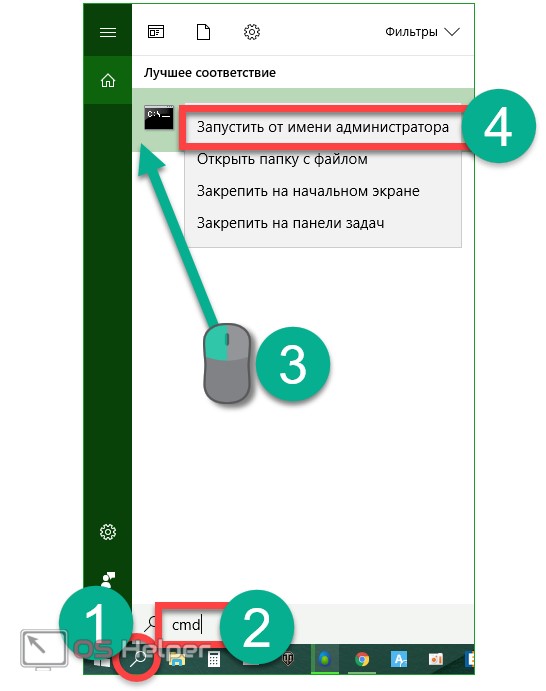

- Изначально нужно открыть командную строку Windows с правами администратора. Для этого кликаем по поисковому значку и вводим запрос «cmd», когда появится результат, который нам нужен, жмем по нему правой кнопкой манипулятор, нам нужен пункт «Запустить от имени администратора».

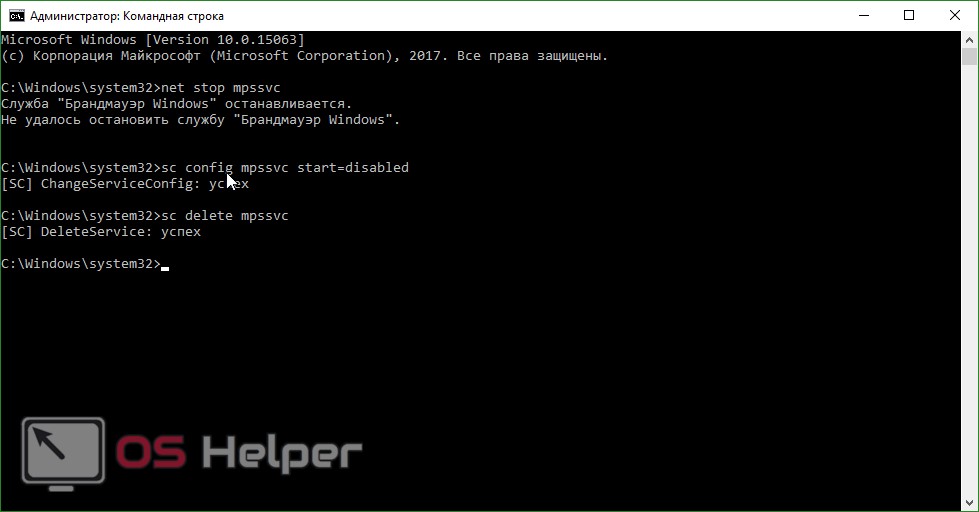

- Далее, по порядку вводим следующие операторы: «net stop mpssvc», «sc config mpssvc start= disabled», затем вписываем третий оператор «sc delete mpssvc» без кавычек.

Изменения вступят в силу, как только вы перезагрузите компьютер.

Помните! Восстановить фаервол без отката к резервной копии или полной переустановки операционной системы уже не получится.

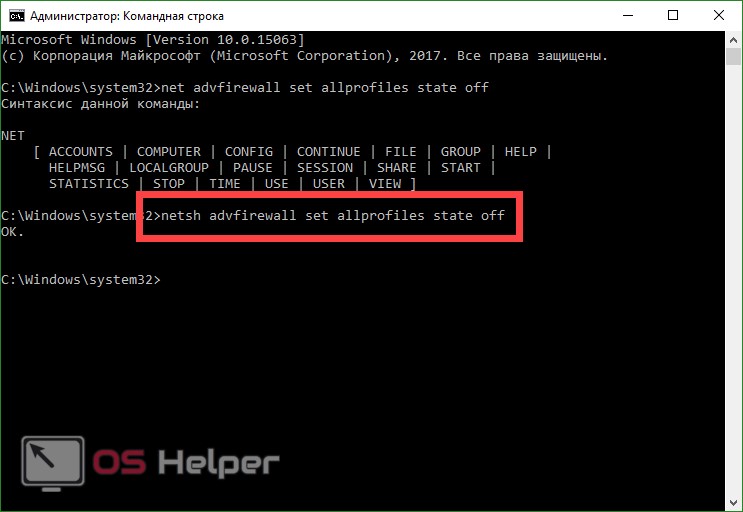

Еще один способ отключения брандмауэра windows 10 через командную строку

- Запускаем командную строку с привилегиями суперпользователя через поиск Windows (как это делается мы рассмотрели выше), вводим оператор netsh advfirewall set allprofiles state off и нажмите Enter.

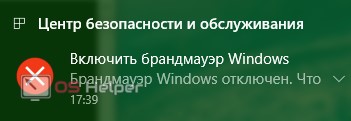

Программа выдаст ответ «ОК» после чего появится уведомление о том, что брандмауэр лучше включить. Это доказывает факт его отключения.

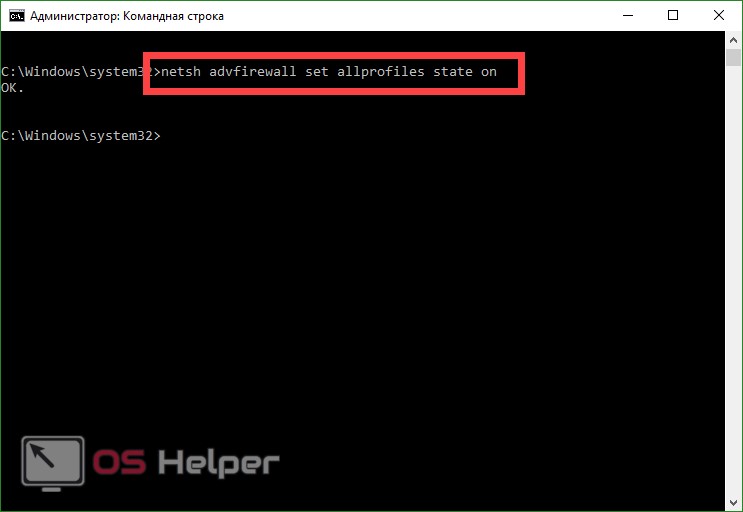

Если вы хотите отменить изменения и включить брандмауэр Windows 10 через командную строку, введите в программе, запущенной от имени суперпользователя такие операторы: netsh advfirewall set allprofiles state on и нажмите Enter.

Подводим итоги

На этом наша инструкция о том, как деактивировать брандмауэр Windows 10 закончена, а вы можете просмотреть видео по данной теме. Как бы там ни было, отключать системный фаервол небезопасно, разве что в том случае, когда вы собираетесь заменить его сторонним продуктом.

Перед тем как приступить к делу, хорошенько подумайте — нужно ли отключать брандмауэр Windows 10? Ведь после этого ваш ПК останется беззащитным. Если у вас останутся вопросы, пишите их в комментариях, мы обязательно поможем вам.

Как навсегда отключить брандмауэр в Windows 10 — видеоинструкция

Если паранойя подсказывает, что вы недостаточно защищены, а под рукой имеются только бесплатные инструменты для безопасности, то нужно это чувство удовлетворить! Под катом будем создавать белый список программ для выхода в сеть с помощью стандартного брандмауэра Windows, в том числе и на PowerShell.

Введение

Большинство энкодеров, троянов и других плохих вещей из мира киберугроз для своих темных делишек используют возможность выхода в сеть с устройства жертвы: получение ключа для шифрования файлов, отправка конфиденциальной информации и так далее. Антивирусные компании в борьбе с такими противниками натаскивают свои проактивные технологии, выпускают даже отдельные продукты для шифровальщиков, ну а для простых пользователей бесплатной защиты остается только более тонко настраивать свои рубежи самостоятельно. Со времен Vista встроенный в Windows брандмауэр стал неплох, но большую часть времени простаивает без дела, отбивая лишь неписаные входящие соединения в лучшем случае. Не все знают, но он умеет чуточку больше - фильтровать и исходящие соединения, стоит лишь только включить этот режим и правильно настроить.Итак, приступим

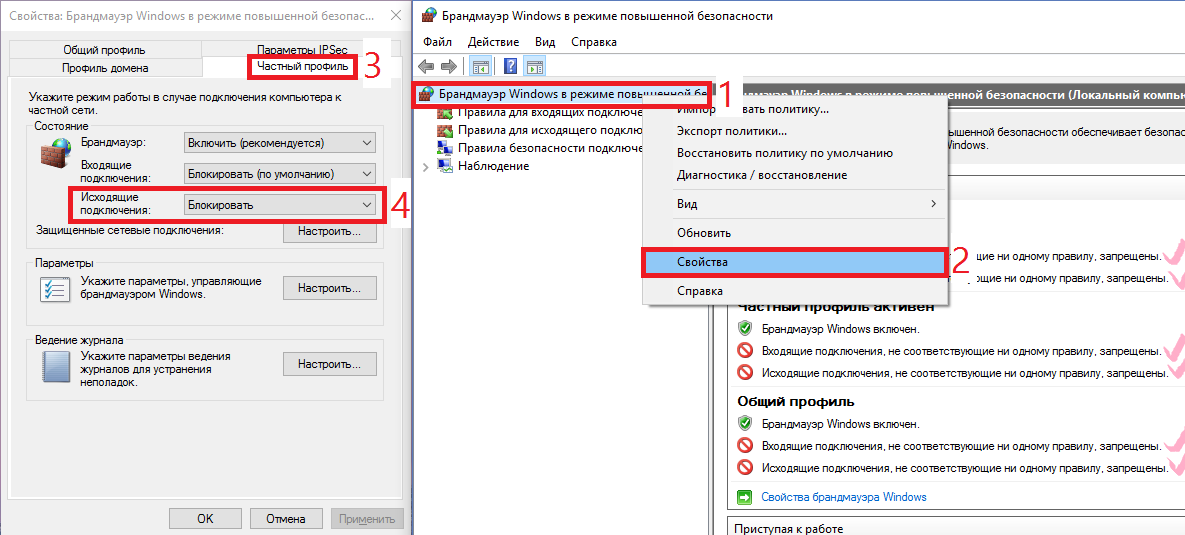

Первым делом необходимо запретить все исходящие соединения (входящие, считаем, уже запрещены - нужное ПО само, как правило, прописывает для себя исключения). Для этого идем в Панель управления -> Система и безопасность -> Брандмауэр Windows -> Дополнительные параметры. Далее выбираем «Брандмауэр Windows в режиме повышенной безопасности» и через правую кнопку мыши открываем Свойства. В зависимости от вашего сетевого профиля (частный - локальная сеть с маршрутизатором, общий - напрямую в интернет, домен - доменная сеть) выбирается вкладка профиля и для исходящих соединений выбирается режим «Блокировать» (я настраивал для всех профилей одинаково).Скриншоты

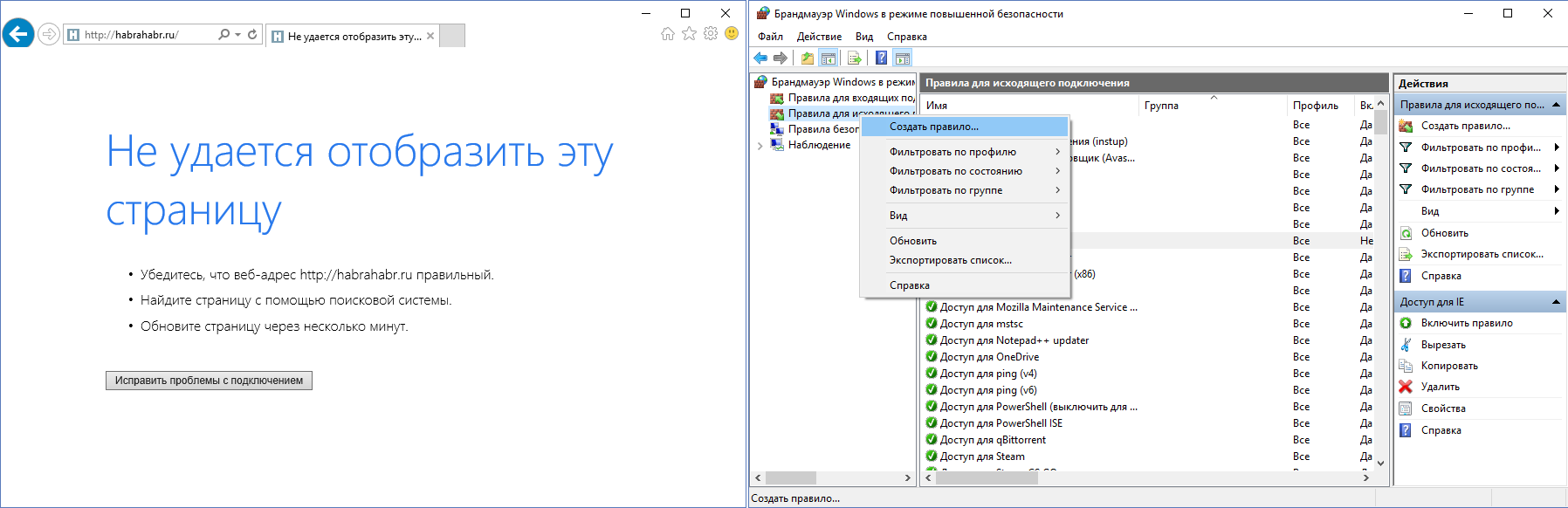

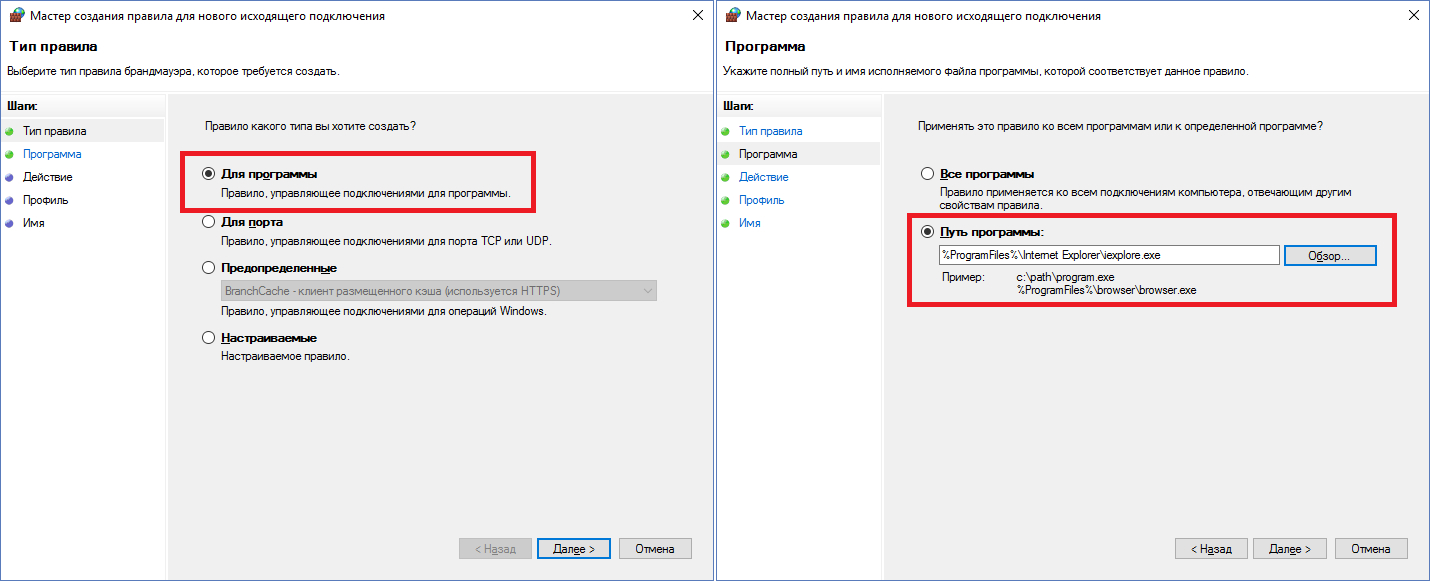

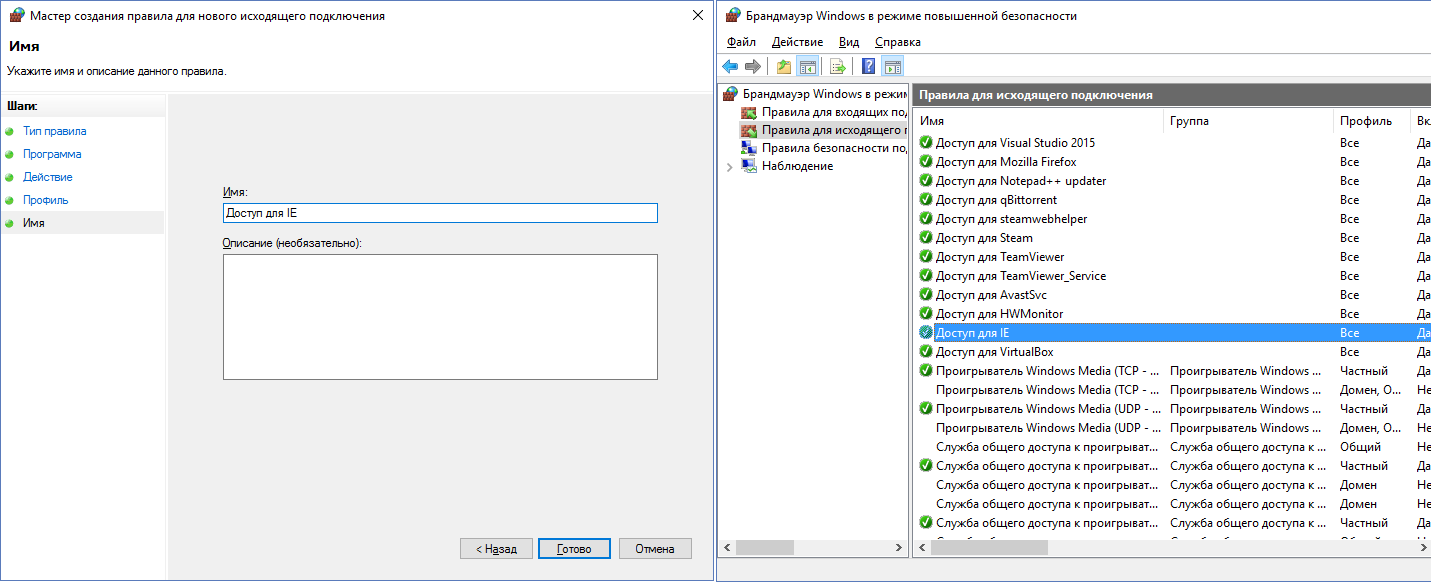

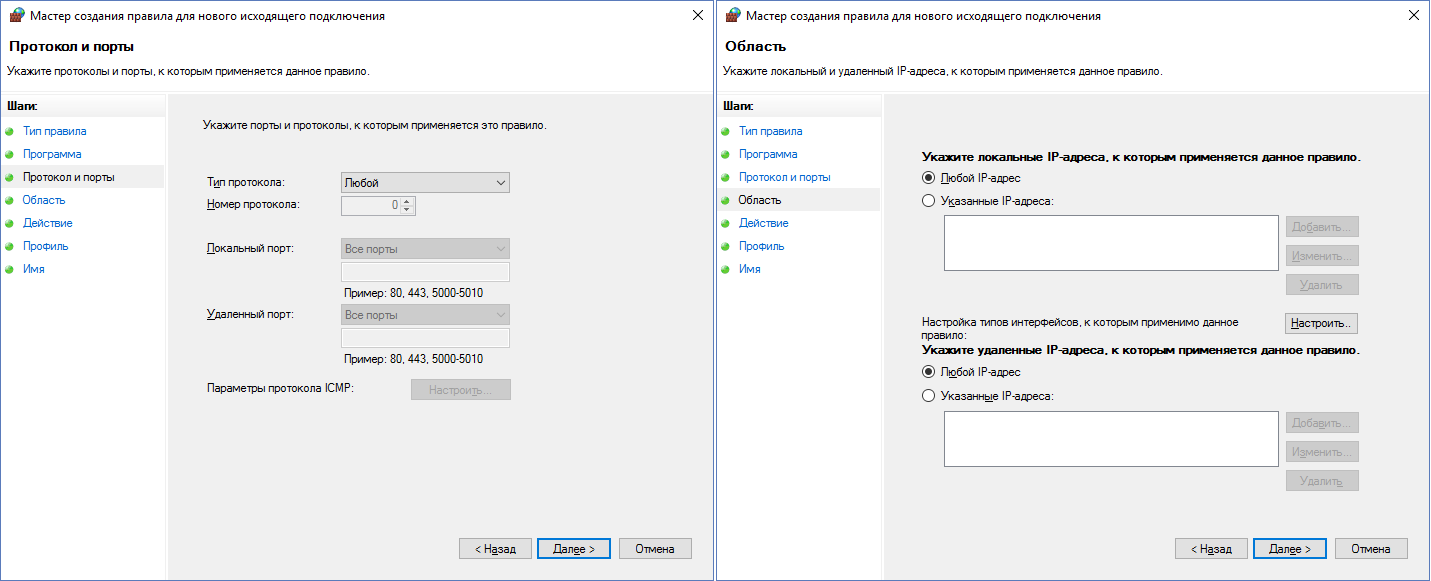

На данный момент никакая программа выйти в сеть не может (кроме уже имеющих правила). Легко это проверить, открыв браузер с любым сайтом - наверняка получим ошибку сети. Чтобы загрузить страницу необходимо создать соответствующее правило. Рассмотрим Internet Explorer - имеется у всех на Windows. Нажимаем правой кнопкой на «Правила для исходящего подключения» -> Создать правило. Открывается окно с 4-мя типами правил, для IE подойдет первый - «Для программы». Далее нужно указать путь к программе - в нашем случае - C:\Program Files\Internet Explorer\iexplore.exe . Не забываем, что обладатели 64-битных систем должны создать еще одно такое же правило, только для Program Files (x86) (там IE тоже установлен). После выбора файла необходимо выбрать пункт «Разрешить подключение», далее отметить галками нужные сетевые профили. Осталось только придумать название для нашего правила. Рекомендую все правила писать с одного и того же слова/символа, потом искать будет удобнее. Созданное правило будет отображаться в общем списке.

Скриншоты

![]()

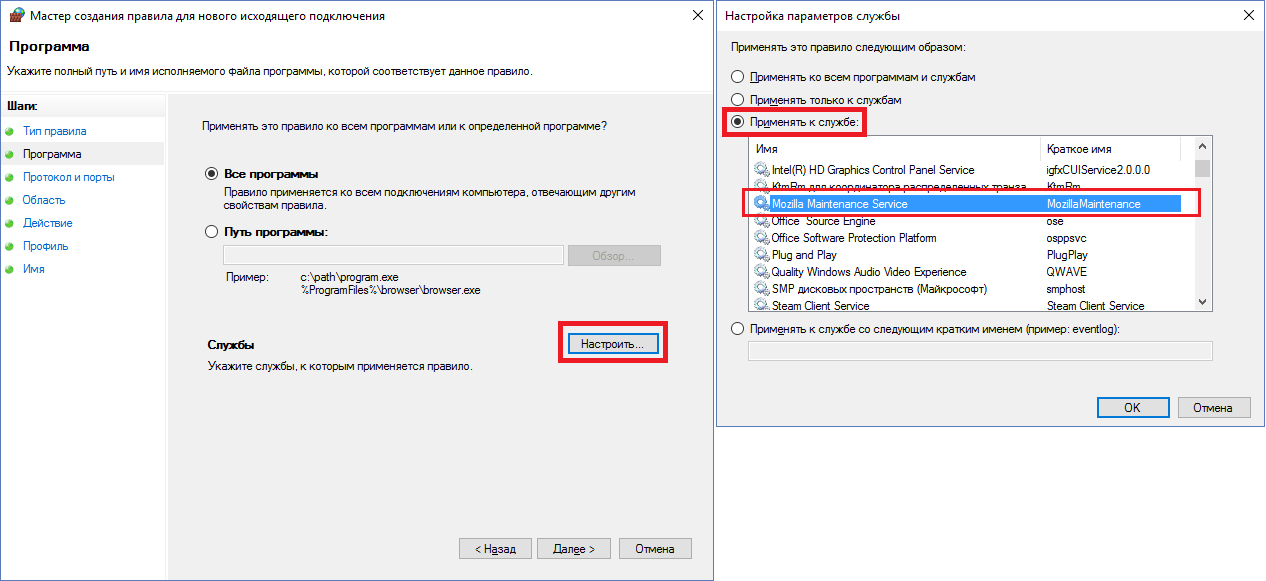

Для программ правила делать научились, а что со службами? Пусть необходимо добавить в исключения службу Mozilla Maintenance Service. Создаем новое правило, выбираем тип «Настраиваемое». Далее нажимаем «Настроить», выбираем «Применять к службе» и ищем в списке нужную службу или чуть ниже вводим название службы вручную. Затем предлагается настроить протокол и порты, но в данном случае их можно оставить по умолчанию - программа доверенная и шут ее знает, чем она там пользуется при доставке и установке обновлений. IP-адреса аналогично не трогаем. Далее разрешаем подключение, выбираем профили и задаем название для правила.

Скриншоты

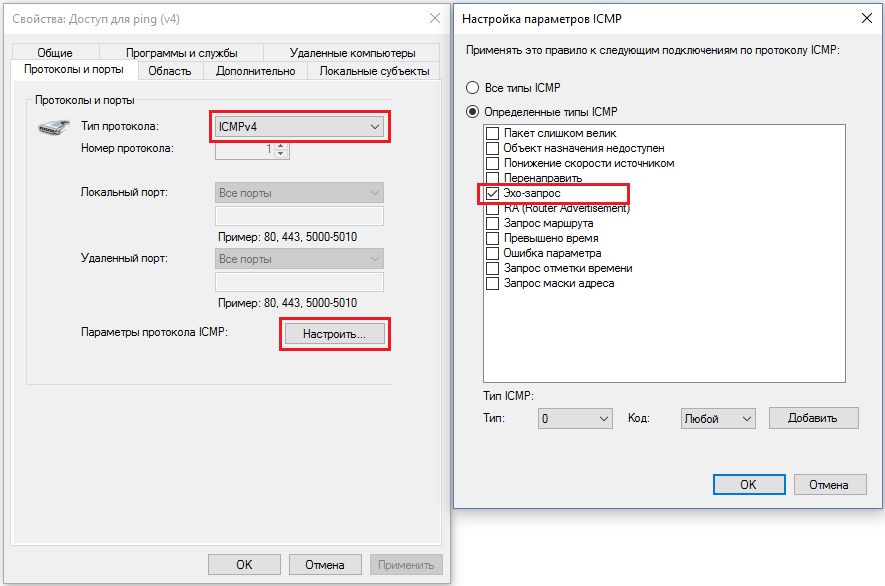

Казалось бы, основные моменты пройдены, что теперь? А теперь подводные камни. Если кто-нибудь использует в своей деятельности программу удаленного управления TeamViewer, которая ставит с собой службу, то вроде бы достаточно найти в списке службу и добавить правило для нее. Но это не сработает. Необходимо вместо службы добавлять правило «Для программы» и выбирать исполняемый файл службы C:\Program Files (x86)\TeamViewer\TeamViewer_Service.exe (путь для 64-битной системы). Это частая ситуация, поэтому не спешите добавлять службы, начинайте с exe. Кроме этого в нашей системе перестанет работать ping. Для него необходимо добавить правило по типу «Настраиваемое», все оставлять по умолчанию, только протокол выбрать ICMPv4 и внизу нажать «Настроить», где поставить галочку только рядом с «Эхо-запрос». Теперь ping и tracert будут работать. Для IPv6 повторить, но уже с протоколом ICMPv6. Если правило уже создано, но необходимо что-то в нем изменить, это легко можно сделать, выбрав нужное правило в списке и зайдя в его свойства. На вкладках можно все настроить на любой вкус - привязать службу к определенному exe, ограничить программу в портах и т.д.

Скриншот

Свойства уже созданного правила для ping

Обновив систему с Windows 8.1 до Windows 10, я не мог создать работоспособное правило для OneDrive. Вроде бы простое правило для %USERPROFILE%\AppData\Local\Microsoft\OneDrive\OneDrive.exe и все должно работать. Но, потратив несколько месяцев, я пришел к тому, что, оказывается, надо было прописывать прямой путь C:\Users\ProfileName\AppData\Local\Microsoft\OneDrive\OneDrive.exe , хотя в предыдущих ОС того же семейства все благополучно работало и с первым вариантом (загадка?).

Накопленный опыт и PowerShell

Список правил, накопленный за N-ое время, я представлю в виде команд для PowerShell - легче автоматизировать. Чтобы можно было запустить в PowerShell скрипт на исполнение, необходимо дать на это разрешение для неподписанных скриптов в системе (для параноиков можно потом вернуть на место):Set-ExecutionPolicy Unrestricted

Set-ExecutionPolicy Default # Отмена

Блокировка всех исходящих соединений брандмауэром выглядит так:

Set-NetFirewallProfile -All -DefaultOutboundAction Block

Команда для добавления правила для всех профилей и исходящего направления для explorer.exe - обновление плиток на Windows 8.1. Полагаю, что и на 10-ке используется:

New-NetFirewallRule -Program "C:\Windows\explorer.exe" -Action Allow -Profile Any -DisplayName "Доступ для explorer.exe" -Direction Outbound

Пусть у нас первая ячейка содержит название правила, а вторая ячейка хранит путь до программы. И у нас будет N таких двухячеечных строк - сколько штук правил. Все это будем хранить в $programs . Начнем с простого: Internet Explorer, Google Chrome, Tor Browser, Yandex.Browser, Notepad++, Visual Studio 2015, qBittorrent, HWMonitor, OneDrive, PowerShell, PowerShell ISE, Steam, CS GO, TeamViewer и так далее - все более-менее простые приложения, которым для выхода в сеть нужен доступ из 1-2 файлов exe.

Заполнение таблицы $programs

# $env - системные переменные %USERPROFILE%, %SystemRoot% и т.д.

$programs =

("Доступ для Internet Explorer (x86)",

(${env:ProgramFiles(x86)}+"\Internet Explorer\iexplore.exe")),

("Доступ для Internet Explorer",

($env:ProgramFiles+"\Internet Explorer\iexplore.exe")),

("Доступ для Google Chrome",

(${env:ProgramFiles(x86)}+"\Google\Chrome\Application\chrome.exe")),

("Доступ для Google Update",

(${env:ProgramFiles(x86)}+"\Google\Update\GoogleUpdate.exe")),

("Доступ для Tor Browser",

($env:USERPROFILE+"\AppData\Local\Tor Browser\Browser\firefox.exe")),

("Доступ для Tor Browser updater",

($env:USERPROFILE+"\AppData\Local\Tor Browser\Browser\updater.exe")),

("Доступ для Yandex.Browser",

($env:USERPROFILE+"\AppData\Local\Yandex\YandexBrowser\Application\browser.exe")),

("Доступ для Notepad++ (GUP)",

(${env:ProgramFiles(x86)}+"\Notepad++\updater\GUP.exe")),

("Доступ для Visual Studio 2015",

(${env:ProgramFiles(x86)}+"\Microsoft Visual Studio 14.0\Common7\IDE\devenv.exe")),

("Доступ для Blend (Visual Studio)",

(${env:ProgramFiles(x86)}+"\Microsoft Visual Studio 14.0\Common7\IDE\Blend.exe")),

("Доступ для qBittorrent",

(${env:ProgramFiles(x86)}+"\qBittorrent\qbittorrent.exe")),

("Доступ для HWMonitor",

($env:ProgramFiles+"\CPUID\HWMonitor\HWMonitor.exe")),

("Доступ для OneDrive",

($env:USERPROFILE+"\AppData\Local\Microsoft\OneDrive\OneDrive.exe")),

("Доступ для PowerShell (выключить для безопасности)",

($env:SystemRoot+"\System32\WindowsPowerShell\v1.0\powershell.exe")),

("Доступ для PowerShell ISE (выключить для безопасности)",

($env:SystemRoot+"\System32\WindowsPowerShell\v1.0\powershell_ise.exe")),

("Доступ для Steam",

(${env:ProgramFiles(x86)}+"\Steam\Steam.exe")),

("Доступ для steamwebhelper",

(${env:ProgramFiles(x86)}+"\Steam\bin\steamwebhelper.exe")),

("Доступ для Steam CS GO",

("D:\Games\SteamLibrary\steamapps\common\Counter-Strike Global Offensive\csgo.exe")),

("Доступ для TeamViewer",

(${env:ProgramFiles(x86)}+"\TeamViewer\TeamViewer.exe")),

("Доступ для TeamViewer_Service",

(${env:ProgramFiles(x86)}+"\TeamViewer\TeamViewer_Service.exe"))

Также в табличку можно при желании добавить хитрый Avast (ему еще нужна служба) и Firefox (+служба).

Добавляем в $programs

("Доступ для AvastUI+",

($env:ProgramFiles+"\AVAST Software\Avast\AvastUI.exe")),

("Доступ для AvastSvc",

($env:ProgramFiles+"\AVAST Software\Avast\AvastSvc.exe")),

("Доступ для Avast планировщик (AvastEmUpdate)",

($env:ProgramFiles+"\AVAST Software\Avast\AvastEmUpdate.exe")),

("Доступ для Avast обновления (instup)",

($env:ProgramFiles+"\AVAST Software\Avast\setup\instup.exe")),

("Доступ для Mozilla Firefox",

(${env:ProgramFiles(x86)}+"\Mozilla Firefox\firefox.exe"))

Все строки таблицы будем обрабатывать поштучно следующим образом:

foreach($prog in $programs) { try { New-NetFirewallRule -Program $prog -Action Allow -Profile Any -DisplayName $prog -Direction Outbound Write-Host "Успех: "$prog } catch { Write-Host "Ошибка: "$prog } Write-Host }

Кроме этого необходимо разобраться с нестандартными правилами и службами. Например, центр обновления работает через svchost.exe по протоколу TCP через порты 80 и 443. А магазин приложений использует для обновления отдельную службу WSService. Помимо этого не забываем про пинг и службы для нужных приложений:

Try

{

$i = "Доступ для Windows Update/Modern Apps"

New-NetFirewallRule -Program ($env:SystemRoot+"\System32\svchost.exe") -Protocol TCP -RemotePort 80, 443 -Action Allow -Profile Any -DisplayName $i -Direction Outbound

$i = "Доступ для Avast (служба)"

New-NetFirewallRule -Service "avast! Antivirus" -Action Allow -Profile Any -DisplayName $i -Direction Outbound

$i = "Доступ для Mozilla Maintenance Service"

New-NetFirewallRule -Service "MozillaMaintenance" -Action Allow -Profile Any -DisplayName $i -Direction Outbound

$i = "Доступ для ping (v4)"

New-NetFirewallRule -Profile Any -Action Allow -DisplayName $i -Protocol ICMPv4 -IcmpType 8 -Direction Outbound

$i = "Доступ для ping (v6)"

New-NetFirewallRule -Profile Any -Action Allow -DisplayName $i -Protocol ICMPv6 -IcmpType 8 -Direction Outbound

$i = "Доступ для Службы Магазина Windows"

New-NetFirewallRule -Service "WSService" -Action Allow -Profile Any -DisplayName $i -Direction Outbound

# На редкие исключения, когда огненную стену надо приопустить (при установке программ, например)

$i = "Доступ для Частного профиля (выключить)"

New-NetFirewallRule -Enabled False -Action Allow -Profile Private -DisplayName $i -Direction Outbound

Write-Host "Успех при применении особых правил"

}

catch

{

Write-Host "Ошибка при применении особых правил на шаге:" $i

}

Write-Host

Вот и, пожалуй, все. На этом повествование можно заканчивать. Передаю инициативу теперь в ваши руки, дерзайте! Надеюсь, Вы узнали что-то новое или хотя бы вспомнили хорошо забытое старое. Итоговый скрипт (.ps1) можно обнаружить под спойлером ниже.

Итоговый скрипт

Set-NetFirewallProfile -All -DefaultOutboundAction Block

$programs =

("Доступ для Internet Explorer (x86)",

(${env:ProgramFiles(x86)}+"\Internet Explorer\iexplore.exe")),

("Доступ для Internet Explorer",

($env:ProgramFiles+"\Internet Explorer\iexplore.exe")),

("Доступ для Google Chrome",

(${env:ProgramFiles(x86)}+"\Google\Chrome\Application\chrome.exe")),

("Доступ для Google Update",

(${env:ProgramFiles(x86)}+"\Google\Update\GoogleUpdate.exe")),

("Доступ для Tor Browser",

($env:USERPROFILE+"\AppData\Local\Tor Browser\Browser\firefox.exe")),

("Доступ для Tor Browser updater",

($env:USERPROFILE+"\AppData\Local\Tor Browser\Browser\updater.exe")),

("Доступ для Yandex.Browser",

($env:USERPROFILE+"\AppData\Local\Yandex\YandexBrowser\Application\browser.exe")),

("Доступ для Notepad++ (GUP)",

(${env:ProgramFiles(x86)}+"\Notepad++\updater\GUP.exe")),

("Доступ для Visual Studio 2015",

(${env:ProgramFiles(x86)}+"\Microsoft Visual Studio 14.0\Common7\IDE\devenv.exe")),

("Доступ для Blend (Visual Studio)",

(${env:ProgramFiles(x86)}+"\Microsoft Visual Studio 14.0\Common7\IDE\Blend.exe")),

("Доступ для qBittorrent",

(${env:ProgramFiles(x86)}+"\qBittorrent\qbittorrent.exe")),

("Доступ для HWMonitor",

($env:ProgramFiles+"\CPUID\HWMonitor\HWMonitor.exe")),

("Доступ для OneDrive",

($env:USERPROFILE+"\AppData\Local\Microsoft\OneDrive\OneDrive.exe")),

("Доступ для PowerShell (выключить для безопасности)",

($env:SystemRoot+"\System32\WindowsPowerShell\v1.0\powershell.exe")),

("Доступ для PowerShell ISE (выключить для безопасности)",

($env:SystemRoot+"\System32\WindowsPowerShell\v1.0\powershell_ise.exe")),

("Доступ для Steam",

(${env:ProgramFiles(x86)}+"\Steam\Steam.exe")),

("Доступ для steamwebhelper",

(${env:ProgramFiles(x86)}+"\Steam\bin\steamwebhelper.exe")),

("Доступ для Steam CS GO",

("D:\Games\SteamLibrary\steamapps\common\Counter-Strike Global Offensive\csgo.exe")),

("Доступ для TeamViewer",

(${env:ProgramFiles(x86)}+"\TeamViewer\TeamViewer.exe")),

("Доступ для TeamViewer_Service",

(${env:ProgramFiles(x86)}+"\TeamViewer\TeamViewer_Service.exe")),

("Доступ для explorer.exe",

($env:SystemRoot+"\explorer.exe")),

("Доступ для AvastUI+",

($env:ProgramFiles+"\AVAST Software\Avast\AvastUI.exe")),

("Доступ для AvastSvc",

($env:ProgramFiles+"\AVAST Software\Avast\AvastSvc.exe")),

("Доступ для Avast планировщик (AvastEmUpdate)",

($env:ProgramFiles+"\AVAST Software\Avast\AvastEmUpdate.exe")),

("Доступ для Avast обновления (instup)",

($env:ProgramFiles+"\AVAST Software\Avast\setup\instup.exe")),

("Доступ для Mozilla Firefox",

(${env:ProgramFiles(x86)}+"\Mozilla Firefox\firefox.exe"))

foreach($prog in $programs)

{

try

{

New-NetFirewallRule -Program $prog -Action Allow -Profile Any -DisplayName $prog -Direction Outbound

Write-Host "Успех: "$prog

}

catch

{

Write-Host "Ошибка: "$prog

}

Write-Host

}

try

{

$i = "Доступ для Windows Update/Modern Apps"

New-NetFirewallRule -Program ($env:SystemRoot+"\System32\svchost.exe") -Protocol TCP -RemotePort 80, 443 -Action Allow -Profile Any -DisplayName $i -Direction Outbound

$i = "Доступ для Avast (служба)"

New-NetFirewallRule -Service "avast! Antivirus" -Action Allow -Profile Any -DisplayName $i -Direction Outbound

$i = "Доступ для Mozilla Maintenance Service"

New-NetFirewallRule -Service "MozillaMaintenance" -Action Allow -Profile Any -DisplayName $i -Direction Outbound

$i = "Доступ для ping (v4)"

New-NetFirewallRule -Profile Any -Action Allow -DisplayName $i -Protocol ICMPv4 -IcmpType 8 -Direction Outbound

$i = "Доступ для ping (v6)"

New-NetFirewallRule -Profile Any -Action Allow -DisplayName $i -Protocol ICMPv6 -IcmpType 8 -Direction Outbound

$i = "Доступ для Службы Магазина Windows"

New-NetFirewallRule -Service "WSService" -Action Allow -Profile Any -DisplayName $i -Direction Outbound

# На редкие исключения, когда огненную стену надо приопустить (при установке программ, например)

$i = "Доступ для Частного профиля (выключить)"

New-NetFirewallRule -Enabled False -Action Allow -Profile Private -DisplayName $i -Direction Outbound

Write-Host "Успех при применении особых правил"

}

catch

{

Write-Host "Ошибка при применении особых правил на шаге:" $i

}

Write-Host

Немецкое слово брандмауэр (нем. Brandmauer, от Brand - пожар и Mauer - стена) плотно вошло в обиход пользователей операционной системы Windows.

Дело в том, что изначально этим термином обозначалась глухая стена здания, выполненная из несгораемых материалов, цель которой - воспрепятствовать распространению пожара и локализация очага возгорания.

Также часто можно встретить название межсетевой экран или фаервол (англ. Firewall, от Fire - пожар и Wall - стена).

Такой термин неслучайно выбран для программы, цель которой - воспрепятствовать несанкционированному доступу к компьютеру из или сети Интернет, а также ограничить произвольный, неподконтрольный доступ программ установленных на ПК к внешней сети.

Начиная с версии MS Windows XP SP2 и выше, т.е. Windows Vista, Windows 7, Windows 8 - все ОС содержат брандмауэр, который включен в систему по умолчанию.

Отключение брандмауэра Windows 7

Иногда, для решения некоторых задач возникает потребность в отключении этого сервиса.

Важно: никогда не выключайте брандмауэр на совсем, т.к. система становится уязвимой для хакерских атак.

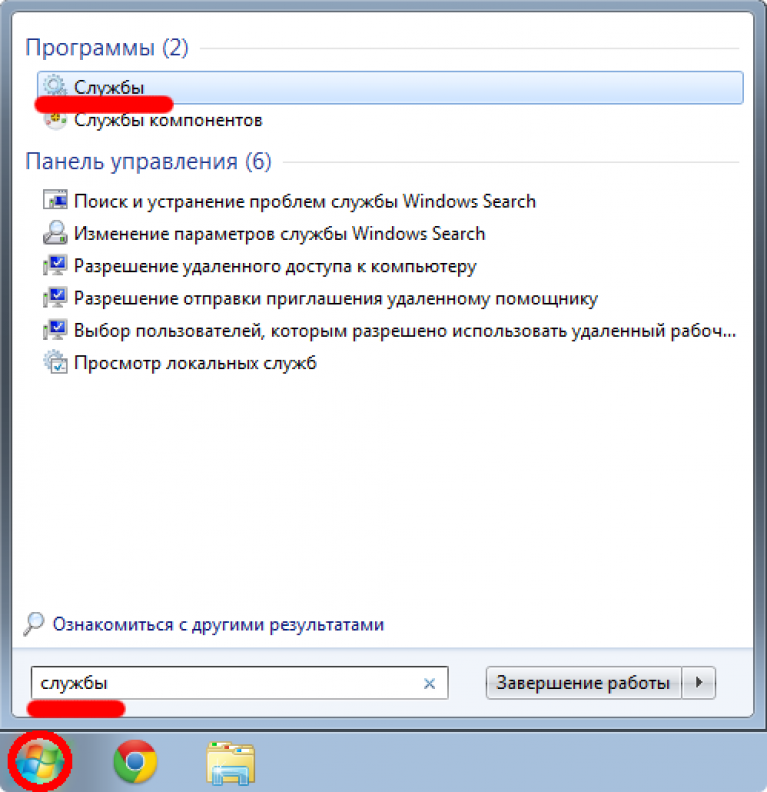

Нажимаем «Пуск». В поле «Найти программы и файлы» пишем «брандмауэр» (без кавычек).

Нас интересует пункт меню «Брандмауэр Windows», выбираем его.

Обратите внимание на зеленые индикаторы, которые свидетельствуют, что брандмауэр включен. Для отключения следует выбрать пункт «Включение и отключение брандмауэра Windows».

Перед нами панель настройки параметров для каждого типа сети.

Для изменения настроек ставим переключатель в положение «Отключить брандмауэр Windows» и нажимаем «ОК».

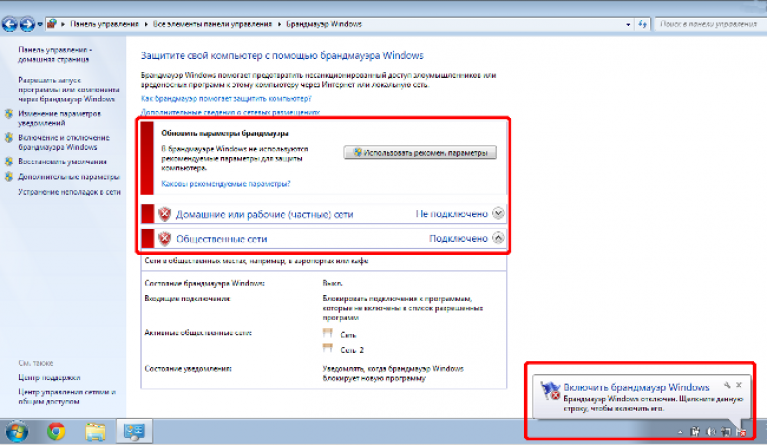

После отключения индикация меняется на красную, предупреждая пользователя об угрозе системе .

Также всплывает сообщение, в нижнем правом углу дисплея, в котором система предлагает включить брандмауэр.

Включение брандмауэра Windows 7

Для включения программы следует проделать аналогичную последовательность действий, переместив переключатель в положение «Включение брандмауэра Windows», после чего нажать «ОК».

Если все сделано правильно, после включения брандмауэра индикаторы изменятся на зеленые.

Отключение службы брандмауэра Windows 7

Помимо отключения непосредственно брандмауэра следует отключить также и службу брандмауэра.

Для отключения службы брандмауэра, нажимаем «Пуск», в поле «Найти программы и файлы» пишем «службы» (без кавычек) и переходим в данное меню.

В открывшемся окне мы увидим все службы, которые задействованы в системе.

Ищем службу «Брандмауэр Windows», нажимаем на службе правой кнопкой мыши и выбираем пункт контекстного меню «Свойства».

В открывшемся меню, во вкладке «Общие», в пункте «Тип запуска» выбираем «Отключена». Далее нажимаем «Остановить» и клавишу «ОК».

После этого брандмауэр Windows будет полностью отключен.

Для включения необходимо повторить все вышеперечисленные действия, но в пункте «Тип запуска» выбрать «Автоматически», далее нажать «Запустить» и клавишу «ОК».

Важно: для корректного отключения брандмауэра сначала необходимо отключить службу брандмауэра, а потом сам брандмауэр. Включать необходимо в обратном порядке, сначала службу брандмауэра потом сам брандмауэр.